Hakerzy mogli kraść BMW. Luka w systemie zabezpieczeń

Coraz częściej mówi się, że nowe samochody to jeżdżące komputery. Co prawda, komputerowe złącze diagnostyczne OBD obecne jest w samochodach niemal od 20 lat, jednak rzeczywiście w ostatnich latach mamy do czynienia z niesłychaną ekspansją elektroniki.

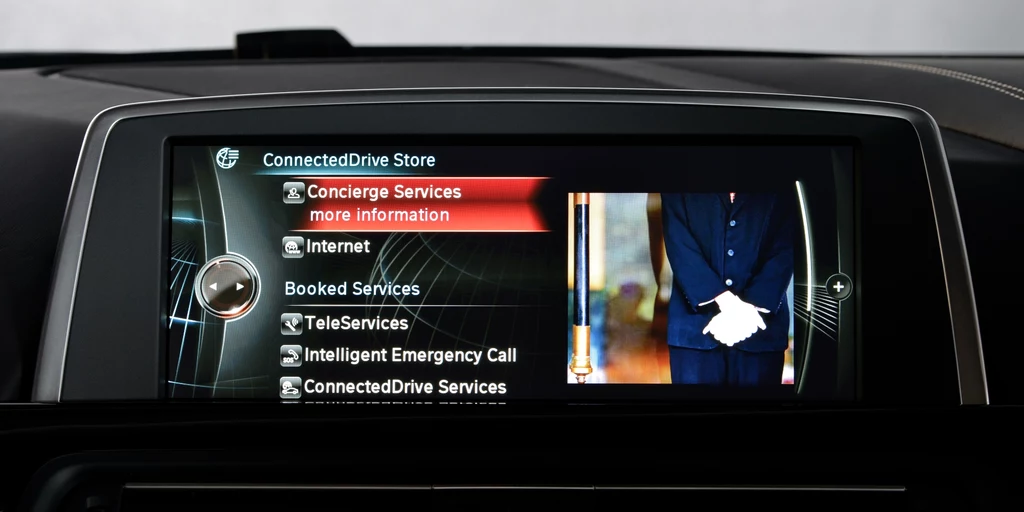

Obowiązkowym wyposażeniem każdego nowego samochodu staje się tablet konsoli środkowej, który umożliwia zarządzanie nawigacją, systemem audio, klimatyzacją oraz innymi pokładowymi systemami i ustawieniami. Nierzadko drugi ekran, już nie dotykowy, zastępuje klasyczne analogowe zegary przed kierowcą.

Ponadto dąży się do integracji samochodu ze smartfonami, przy czym nie chodzi o proste przekształcenie systemu audio w zestaw głośnomówiący. Ekran pokładowego tabletu może stanowić odbicie ekranu telefonu, coraz częściej producenci samochodów dostarczają specjalne aplikacje np. do diagnostyki samochodu.

Samochody coraz częściej posiadają również podłączenie do sieci. Wystarczy zwykła karta SIM, by auto mogło połączyć się z internetem za pomocą sieci GSM. Po co takie połączenie? Pierwsze powód to dostarczanie nawigacji informacji o ruchu drogowym. Zator, wypadek? Nawigacja otrzyma taką informację i zaproponuje objazd. Połączenie GSM może być również wykorzystane do automatycznego wezwania pomocy w razie wypadku. Takie wyposażenie ma zresztą stać się wkrótce obowiązkowe.

Łącza GSM mogą jednak działać również dwukierunkowo. A to oznacza, że producent może mieć zdalny dostęp do pokładowego oprogramowania, zdalnie wgrywać aktualizacje, zarówno oprogramowania niewidocznego dla kierowcy, jak również np. map nawigacji.

Niestety, takie rozwiązania wprowadzają nowe zagrożenia. Co prawda, zdalne przejęcie kontroli nad kierownicą, gazem czy hamulcem jeszcze nie jest możliwe. Ale już dziś możliwe jest np. zdalne włamanie się do samochodu. Udowodnili to właśnie specjaliści z niemieckiego ADAC, którzy odkryli lukę w zabezpieczeniach oprogramowania stosowanego przez BMW!

Inżynierom udało się podsłuchać komunikację między pokładowym systemem BMW ConnectedDrive a a serwerami producenta. To była najtrudniejsza część operacji, wymagała bowiem dostępu do specjalnego urządzenia, które emitowało sygnał stacji bazowej sieci komórkowej (tzw BTS). Jeśli urządzenie takie (tzw. IMSI catcher) będzie znajdowało się blisko pojazdu, jego sygnał będzie mocniejszy niż prawdziwych BTS-ów, co spowoduje, że samochód się z nim połączy. Z drugiej strony urządzenie ma połączenie z prawdziwą siecią, dzięki czemu komunikacja dochodzi do skutku.

Po przechwyceniu transmisji między samochodem a serwerami BMW wyszło na jaw, że komunikacja w żaden sposób nie jest szyfrowana! To umożliwiło przejęcie komend, które centrala BMW może wydawać samochodom. W efekcie otwarcie samochodu trwało tylko kilka minut, a samego auta nie trzeba było nawet dotykać!

Oczywiście otwarcie auta to jeszcze nie uruchomienie silnika, a tego prawdopodobnie zdalnie nie da się zrobić. BMW zapewniło również, że haker nie ma szans przejąć kontroli nad gazem, hamulcem czy kierownicą, nawet jeśli włamie się do jadącego samochodu.

O odkrytej luce ADAC poinformowało BMW. Niemiecki producent przygotował oczywiście stosowaną poprawkę. Trwało to pół roku, ale obecnie wszystkie samochody powinny już pobrać i zainstalować nową wersję oprogramowania, która nie jest narażona na atak.

Obecnie komunikacja odbywa się poprzez protokół HTTPS, jest szyfrowana, ponadto samochód dokonuje weryfikacji, czy sygnał który otrzymuje, naprawdę pochodzi z serwera BMW. Wcześniej takiej weryfikacji nie było. BMW zapewnia, że obecnie korzysta z takich samych systemów zabezpieczeń, jak banki internetowe.

W sumie na atak było podatne około 2,2 mln samochodów marek BMW (wszystkie modele), Mini (trzydrzwiowe i pięciodrzwiowe) oraz... Rolls-Royce (Phantom, Ghost i Wraith).

(MD)